Telefony i tablety oparte o iOS powszechnie uważane są za najbezpieczniejsze urządzenia mobilne dostępne na rynku. Nie jest tajemnicą, że znacznie łatwiej włamać się do urządzenia działającego pod Androidem niż do np. iPhone’a, co nie oznacza, że smartfonów Apple’a nie da się zhackować…

Dowodem potwierdzającym ostatnie zdanie jest chociażby ostatni atak na urządzenia firmy z Cupertino. Jak podał portal Niebezpiecznik, 13 użytkowników iPhone’ów w Indiach padło ofiarami zaawansowanego ataku hackerskiego.

Całą sprawę zbadała Cisco Talos Intelligence Group i po przeanalzowaniu logów serwera oraz wszystkich innych dostępnych danych podali, jak wyglądał ten atak.

Zaawansowany, wieloetapowy hacking

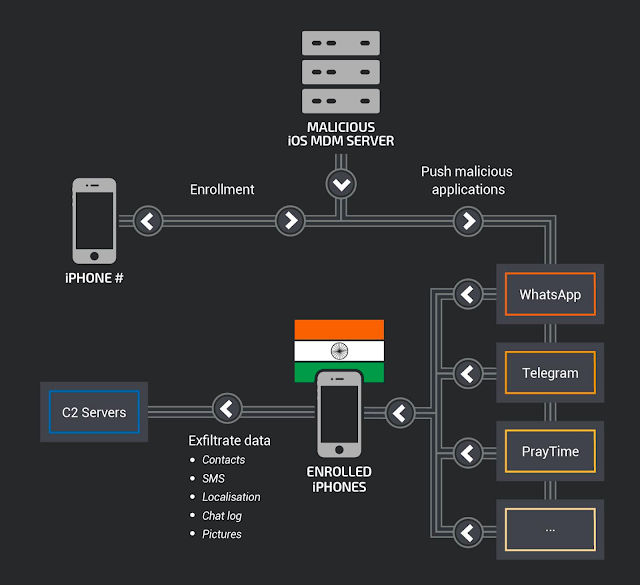

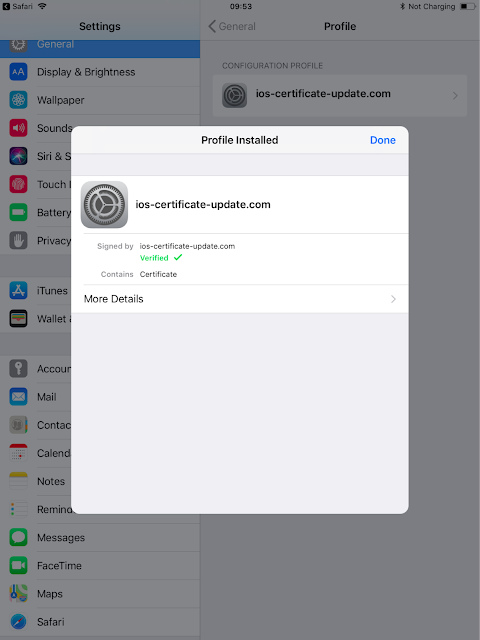

Pierwszym etapem ataku było założenie fałszywego serwera MDM i rozesłanie za jego pomocą fałszywego certyfikatu (profilu) serwera. (MDM w dużym skrócie to rodzaj serwera, do którego możemy podpiąć większą ilość np. firmowych urządzeń z iOS i zarządzać nimi zdalnie).

Użytkownicy, którzy otrzymali certyfikat byli prawdopodobnie przekonani, że jest to profil z ich firmowego serwera. Dowodem na takie myślenie jest fakt, że dodali wspomniany certyfikat do swoich telefonów, co wymagało kilkukrotnego kliknięcia i zaakceptowania przychodzącego pliku.

W tym momencie hakerzy mogli już dowolnie przeglądać dane na zainfekowanym telefonie, ale również zdalnie instalować na nim dowolne aplikacje także te nie pochodzące z App Store.

W kolejnym etapie ataku hackerzy wykorzystali zmodyfikowane aplikacje WhatsApp i Telegram. Apki zawierały dodatkowy złośliwy kod pozwalający wykradać z telefonów:

- numer telefonu,

- numer seryjny

- lokalizację

- kontakty,

- zdjęcia

- SMS-y

- wiadomości z komunikatorów WhatsApp i Telegram

Na koniec warto też nadmienić, że powyższa metoda może być skuteczna również w przypadku Maców. W macOS polityka jak i cała procedura zarządzania zdalnego przez serwery MDM wygląda praktycznie identycznie.

Porada od redakcji ThinkApple jest krótka, ale bardzo ważna – uważajcie, co akceptujecie na swoich iPhone’ach, iPadach czy Macach. Zanim klikniecie „OK” czy „Zaakceptuj”, przeczytajcie uważnie, o co prosi Wasze urządzenie, bo nieuważne potwierdzanie wszystkich komunikatów może okazać się katastrofalne w skutkach.

HIT TYGODNIA: Etui z limitowanej edycji SPIGEN CLASSIC dla iPhone’a X: model ONE lub C1

Podłącz się do nas na Twitterze lub Facebooku żeby nie przegapić żadnych informacji ze świata Apple.

Źródło: niebezpiecznik.pl, talosintelligence.com